2025年のランサムウェアトレンド:AI参入とカルテル化が進化を促す

2025年のランサムウェアトレンド

Check Point Researchは、2025年第2四半期におけるランサムウェアの最新トレンドを発表しました。本レポートでは、サイバー犯罪の最前線に立つ脅威分析を行い、急速に進化するランサムウェアエコシステムについて詳しく解説します。

AIの介入と新たな課題

最近のレポートによれば、AI生成マルウェアの台頭と、従来の手法への疑念が浮き彫りになっています。特に、AI技術の導入により、サイバー犯罪者は以前よりも容易に攻撃を行えるようになりました。従来型の暗号化による脅迫に加えて、データを盗み出し、それをリークすることで身代金を要求する新たな手法も増加しています。

ランサムウェアの分断とカルテル化

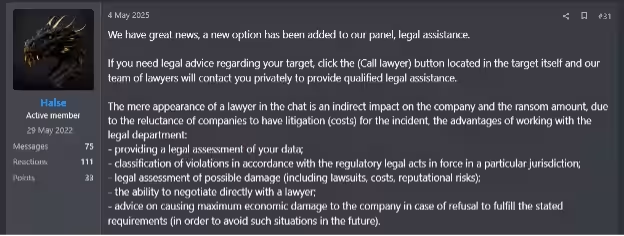

近年、一部の大手ランサムウェアグループは姿を消し、その結果として細分化されたエコシステムが形成されています。特に「DragonForce」という新たなグループは、自己のモデルを「ランサムウェアカルテル」と称しており、攻撃者が独自にオペレーションを実行できる体制を築いています。このような形態は、従来のRaaSモデルに代わるものとして注目を集めています。

新たな攻撃者の登場

2025年第2四半期には、新たに「Qilin」グループが急成長を遂げ、強力な脅迫ツールを使って標的への圧力を高めています。Qilinの活動は特に目立っており、個別具体的な攻撃手法を駆使して高額な身代金を要求する動きが見受けられます。

支払率の急落とその影響

興味深いことに、ランサムウェアに対する支払率は過去にないほどの下降を見せています。新たな報告書によれば、ランサムウェアに対する支払率は25%から27%に低下し、組織がバックアップやインシデントレスポンスに投資するようになった結果、身代金を支払うことが少なくなっていることがわかります。加えて、攻撃者に対する信頼感の低下がその背景にあります。

しかし、支払いを拒否した場合のリスクは依然として存在します。データのオークションやDDoS攻撃など、多様な攻撃手法が存在し、サイバー攻撃者は一層形を変えています。

今後の展望と防衛策

サイバーセキュリティの専門家は、今後のランサムウェア対策として、従来のパッチ管理や境界防御に加え、より壮大で統合されたセキュリティアーキテクチャの必要性を訴えています。特に、ユーザーの意識向上やAIによる脅迫対策が重要です。また、バックアップのセグメント化や復旧テストの実施も推奨されています。

全体として、ランサムウェアのエコシステムは縮小するのではなく、むしろ分散化していることが分かりました。新たな攻撃者や手法が登場する中で、防衛策を強化することが急務であるとされています。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。