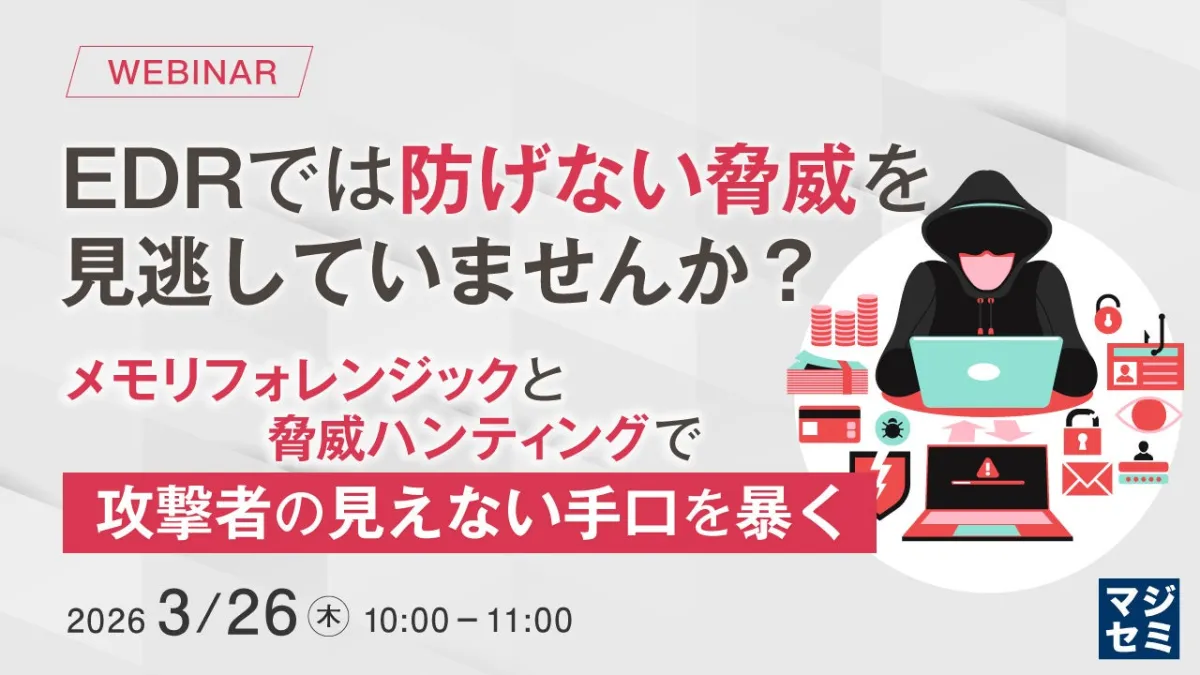

EDRでは防げないサイバー脅威への新たな対策を探るウェビナー開催

ウェビナー開催のお知らせ

最近のサイバー攻撃は、従来の防御対策を巧みに回避する手法が進化しています。特にEDR(Endpoint Detection and Response)などの防御システムを導入している組織が増える中、攻撃者たちはその検知から逃れるための手法を洗練させてきています。そのため、「EDRではすべての脅威を防げるわけではない」という現実が、より重要視されています。実際、EDRに依存するだけでなく、侵入があった場合に早期に兆候を捕える「プロアクティブな対策」の必要性が高まっています。

サイバー攻撃の進化

サイバー攻撃者は侵入後、目立たないまま静かに潜伏し、準備を進めることが多くなっています。彼らは認証情報を窃取したり、ネットワーク内での横展開を行ったりすることがありますが、こうした潜伏期間中は従来の防御策では不審な兆候を捉えにくい状態です。このため、いざ異常を察知したときには被害が広がっているケースも少なくありません。

現場での課題

現場では、異常を感じた際にどの端末から調査を始めればよいのか判断がつかないことが多いです。アラートやログが大量に存在するために、初動が遅れたり、調査が経験則に頼る形になりがちです。このため、組織全体のセキュリティにおいて対応が後手に回り、結果として復旧や説明責任が増大することにつながります。

EDRの限界と新しいアプローチ

このような状況を打破するためには、攻撃者が残す小さなサインを早期に捉える仕組みが不可欠です。本ウェビナーでは、EDRの限界を踏まえた上で、侵入後の兆候を見つけ出す“脅威ハンティング”の概念と、具体的にその活動をサポートするツール「ThreatSonar」をご紹介します。

脅威ハンティングとは

脅威ハンティングは、通常の警告やアラートを待つのではなく、攻撃者の手口を仮定し、状態を点検しながら早期に兆候を見つけ出すアプローチです。このプロセスにおいて特に重要なのが、脅威インテリジェンスの活用です。どの脅威に警戒すべきか、現在どの手口が増えているのかを明確に把握することで、効率的な調査を進めることができます。

具体的な進め方

本セミナーでは、TeamT5が実施している脅威インテリジェンスを基に、「どのような兆候に着目すべきか」という観点からの調査方法を解説します。また、メモリフォレンジックなどの技術も取り入れ、攻撃者が痕跡を残しにくい形での攻撃手法の特定方法も詳しく説明いたします。さらに、ThreatSonarを活用して調査結果を整理し、どの程度の怪しさがあるのかによって優先順位を付ける運用のイメージも提示します。

経済安全保障への対応

加えて、近年は経済安全保障の観点からも重要な業務やサービスの安定性が求められています。これに対応するためには、単なる入口での防御ではなく、速やかに侵入を把握し、拡大を防ぐ能力が必要です。本ウェビナーを通じて、EDR頼みの受動的な運用から、能動的に侵入後の兆候を把握して早めに手を打つ運用への移行方法を学び、セキュリティ対策の新たな視座を得ていただければ幸いです。

主催情報

本セミナーはTeamT5株式会社が主催し、オープンソース活用研究所とマジセミの協力により開催されます。詳細や参加申し込みは以下のリンクからご覧いただけます。今後も「参加者の役に立つ」ウェビナーを行っていく予定ですので、ぜひお見逃しなく!

マジセミ株式会社

〒105-0022 東京都港区海岸1丁目2-20 汐留ビルディング3階

お問い合わせ: マジセミ お問い合わせフォーム

会社情報

- 会社名

- マジセミ株式会社

- 住所

- 東京都港区海岸一丁目2-20汐留ビルディング3階

- 電話番号

- 03-6721-8548

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。