急増するランサムウェア攻撃、特に日本の企業が狙われる理由とは?

2025年におけるランサムウェア攻撃の動向

2025年のサイバーセキュリティ情勢は、特にランサムウェアの活動が顕著に増加していることが示されています。チェック・ポイント・リサーチ(CPR)が発表したレポートでは、恐喝グループによる新たな被害件数が1,592件に達し、これは前年比で25%の増加を示しています。

日本企業が狙われる背景

中でも特に目立つのが、ランサムウェアグループ「Qilin」の存在です。このグループは2022年7月から活動を開始し、2025年には日本の大手飲料企業アサヒグループホールディングスへの攻撃で注目を集めました。第3四半期には月平均75件の攻撃を行い、活動は年初から倍増しました。

Qilinは、自己のイデオロギー的な動機を掲げる一方で、実際の活動は利益追求型であり、日本国内においてもその影響が心配されています。特に、アサヒグループHDへの攻撃は多くのビジネス関係者を驚かせました。

ランサムウェアの分散化

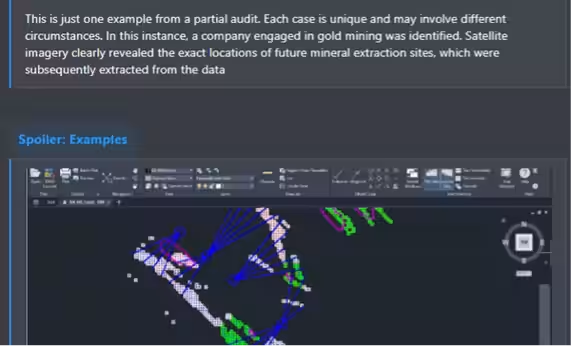

ランサムウェアのエコシステムは変化しており、活動中の恐喝グループが85と過去最多を記録しました。また、14の新たなグループが第3四半期に登場し、分散化が進んでいます。これにより、攻撃の防御は一層困難となっています。特に、小規模なアフィリエイトグループが独自に攻撃を展開し、身代金の支払後も復号ツールを提供しない事例が増えています。

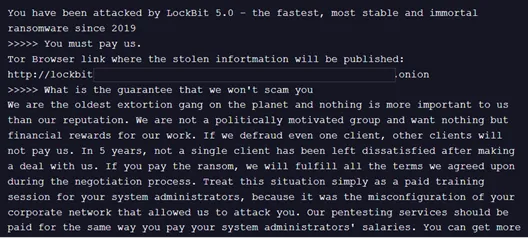

LockBitの再登場

他の注目すべき動きとして、壊滅したとされていた「LockBit」が「LockBit 5.0」として復活しました。この新バージョンは様々なプラットフォームでの対応を可能にし、強力な暗号化機能と回避機能を備えています。特に安定したプラットフォームを求めるアフィリエイトの集結を促しています。

影響と対策

システムが荒れる中で、業界として製造業やビジネスサービス業が依然として標的にされやすくなっています。特に製造業は約10%の攻撃を受けており、データ復旧やセキュリティ強化の重要性が高まっています。今後は従業員教育やバックアップの強化が求められています。

結論

ランサムウェアは2025年も依然として適応力を強化しているサイバー犯罪です。特に日本の企業にとって、Qilinのような新興グループの存在が脅威となっているため、早急な対応が必要です。エンドポイントやネットワークの防御の強化、オフラインバックアップの実施など具体的な対策を進めることが求められます。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。