AIエージェント向けセキュリティ資料を発表、80の攻撃手法を網羅

AIエージェントを狙った攻撃手法とその対策

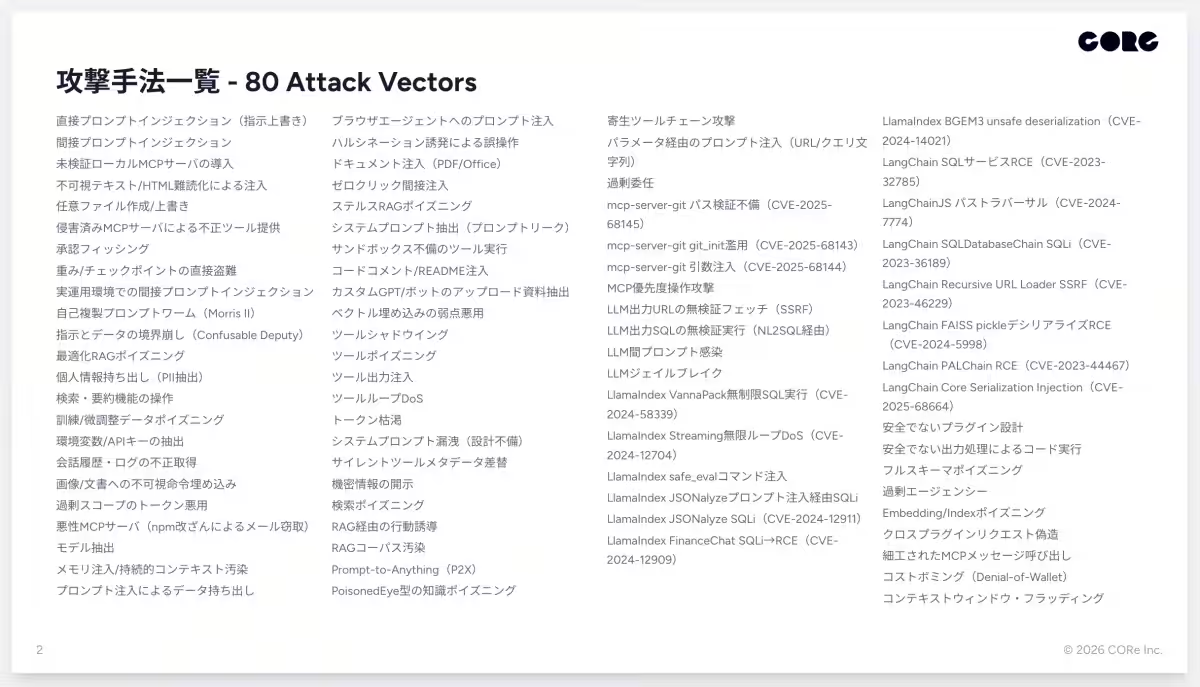

AI技術が急速に進化する中、企業や開発者は多くの利便性を享受していますが、その裏には新たなセキュリティリスクも潜んでいます。AIエージェントを標的とした攻撃手法は日々進化を続け、今回、コーレ株式会社が発表した「AIエージェント攻撃手法と対策一覧(2026年3月版)」では、これらの脅威を80種類にわたって詳細に整理しています。この全164ページにわたる資料は、AIシステムを守るための重要なガイドとなるでしょう。

公開された背景

2025年下半期以降、企業の業務にAIエージェントが幅広く使われるようになると、新たな脅威が次々と報告されています。具体的には、プロンプトインジェクションやMCPサーバへの侵害、RAGコーパスの汚染など、従来のセキュリティ対策では防ぎきれない攻撃手法が顕在化しています。OWASPやNISTの脆弱性データベースにおいても新たなCVEが蓄積されていることから、開発者やセキュリティ担当者が全体を把握するための資料作成が求められていました。

丁寧に整理された攻撃手法

本資料には、80種類の攻撃手法がカタログ形式で網羅されています。各手法には、その概要とともに予防策、検知策、対応策が整理されています。これにより、セキュリティレビューやインシデントの対応時に役立つチェックリストとして利用が可能です。以下に主要なカテゴリをいくつか取り上げます。

- - プロンプトインジェクション系: 直接的な攻撃からドキュメント注入まで、合計16種類の攻撃手法が含まれています。

- - MCPサーバ/ツール攻撃系: 様々な手段でサーバを狙う14種類の手法が紹介されています。

- - RAG/知識ベース汚染系: 8種類の攻撃を通じて、どのように知識ベースが攻撃されるかを解説。

- - 情報漏えい/データ持ち出し系: ここでは10種類の攻撃方法を基に、データがどのように漏洩するかを具体的に示しています。

エビデンスと優先度の重要性

各攻撃手法にはエビデンスレベルが付与されており、これによりその優先度を判断する際の参考になります。研究実証や被害公表の有無、脆弱性アドバイザリなどの情報が文書内に示されており、読者にとって価値のある情報源となるでしょう。出典として引用されたarXiv論文やOWASPガイドライン、NVDの具体的な参照URLも含まれているため、さらなる深堀りが可能です。

想定されるビジネスパーソンにとっての意義

本資料は、AIエージェント開発に携わるエンジニア、セキュリティアーキテクト、さらにはAI導入を目指す企業の情報システム部門や経営企画部門の担当者など、多様なビジネスパーソンにとって重要な参考資料となるでしょう。これにより、彼らは自社のセキュリティ対策を見直し、強化するための手がかりを得ることができます。さらに、MCPサーバやRAGパイプラインを構築しているインフラ部門の専門家にとっても、具体的な対策を講じるための基盤となるでしょう。

コーレ株式会社について

コーレ株式会社は、高度なAIプロダクトを開発する企業であり、これまでに多くの革新的な技術を市場に提供してきました。彼らの開発するAIエージェントたちは、企業の業務フローを効率化し、安心して利用できるものとなっています。

資料ダウンロードはこちらから可能です。企業や開発者が自らのAIエージェントを守るために、ぜひとも利用してみてはいかがでしょうか。

会社情報

- 会社名

- コーレ株式会社

- 住所

- 東京都新宿区新宿4-1-6JR新宿ミライナタワー18階

- 電話番号

- 03-6899-2995

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。