悪用されるWindowsサービスとGoogle Drive、サイバー諜報活動「Silver Dragon」の実態

サイバー諜報活動「Silver Dragon」の詳細

チェック・ポイント・ソフトウェア・テクノロジーズ(いわゆるチェック・ポイント)の脅威インテリジェンス部門、チェック・ポイント・リサーチ(CPR)は、中国に関連するサイバー諜報活動「Silver Dragon」の詳細を発表しました。この活動は、APT41との関連性が示唆されており、巧妙な手法を駆使していることがわかりました。

Silver Dragonの主な特徴

「Silver Dragon」は、正規のWindowsサービスを乗っ取り、その背後でステルス的に活動することが特徴です。特に、Google Driveをコマンド&コントロール(C2)通信のチャネルとして使用することが注目されます。2024年半ばから活動を開始し、主に東南アジアとヨーロッパの政府機関や公共機関をターゲットにしています。この攻撃は、破壊的な行動よりも情報収集と持続性を重視している点が特徴です。

地理的なターゲット分布

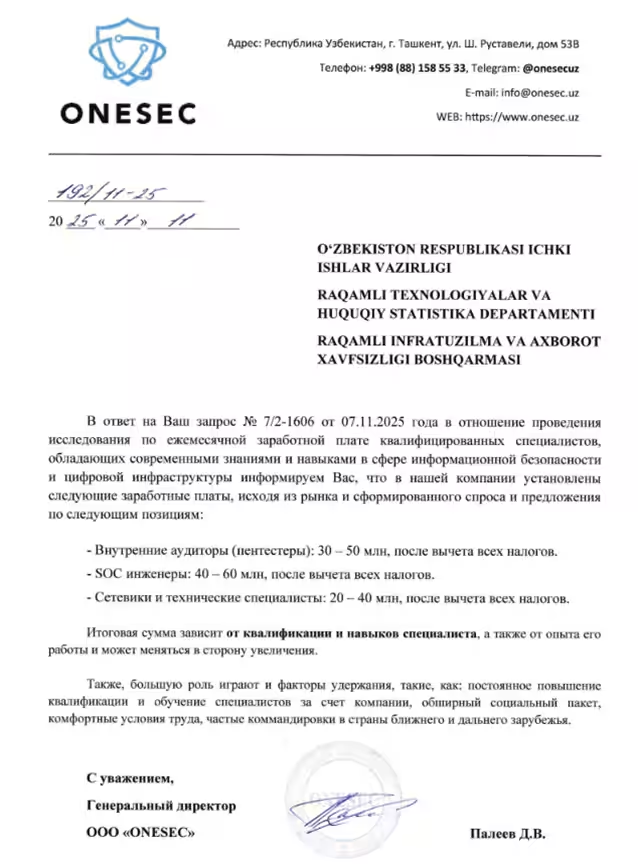

新たに確認された情報によれば、Silver Dragonは東南アジアを中心に活動しているものの、ウズベキスタンの政府機関を狙ったフィッシングキャンペーンも確認されています。このことから、戦略的な国家情報の収集に注力していることがわかります。

初期アクセスの多様な手法

Silver Dragonは、2つの手法を駆使して初期アクセスを図ります。

1. インターネットに公開されたサーバーの悪用

2. メールを通じたフィッシング攻撃

この二重のアプローチにより、公共機関への攻撃が大幅に拡大しました。特に、ウズベキスタンの政府機関に対しては公式文書を装ったフィッシングメールが送られる例も見つかっています。

ステルス型の永続化手法

Silver Dragonは、明確な悪意のあるサービスを展開するのではなく、正規のWindowsサービスを悪用しています。具体的には、Windows UpdateやBluetooth Update、あるいは.NET ClickOnceなどの正規サービスを利用し、これらのサービス名で悪意のあるコードを実行します。その結果、マルウェアは通常のシステム動作に紛れ込み、検知が難しくなります。

クラウドベースのコマンドとコントロール

この操作の中心には、Google Driveを利用したウェブベースのC2チャネル「GearDoor」が存在します。感染した端末は専用のクラウドフォルダを作成し、偽装されたファイル(例えば、.pngや.zipファイル)を通じて命令や実行結果をやり取りします。Google Driveのトラフィックは一般的に許可されるため、悪意のある活動は正当な利用に紛れて行われます。

高度な監視機能

さらに、Silver Dragonは「SilverScreen」という画面監視ツールを展開します。これは、画面に変化があった時のみスクリーンショットを取得する機能があり、システムへの影響を最小限に保ちつつ、長期的に情報を収集することが可能です。

高度な手法の使用

Silver Dragonは、Cobalt Strikeビーコンを通じて複数の感染チェーンを展開します。通信にはDNSトンネリングやHTTPが使用され、内部ネットワーク内での隠蔽を図ることもあります。正規のOSコンポーネントや悪用されやすいフレームワークを利用することで、成熟した諜報活動であることを示しています。

防御対策の見直しが必須

このようなサイバー諜報活動はもはや明らかに悪意があるインフラストラクチャだけから生じるものではありません。OSの主要サービスやクラウドプラットフォームが悪用される時代において、政府や重要な公共機関は特にエンドポイントの可視化やサービス単位の監視が求められています。

チェック・ポイントの脅威インテリジェンスグループマネージャー、セルゲイ・シュキエヴィチ(Sergey Shykevich)は「Silver Dragonは、現代のサイバー諜報活動の最新の動向を示しています」と述べ、組織が公開されたサーバーへの迅速なパッチ適用や強固なメール防御を優先的に行う必要性を強調しています。サイバー防衛の未来は正規の動作に見える悪用の検知と横断的な可視性にかかっているとの見解を示しました。

この情報をもとに、企業や公共機関はこれまでの防御手法を再考し、変化し続けるサイバー脅威に対抗するための対策を急ぐ必要があります。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。