APT29が欧州の外交機関を狙ったフィッシング攻撃の実態

攻撃の背景

チェック・ポイント・リサーチ(以下、CPR)が最近報告した内容によると、ロシア関連の脅威グループ「APT29」が欧州の外交機関を標的にした新たなフィッシングキャンペーンを実施しているとのことです。

APT29は、最近のフィッシング攻撃の実施に加え、2019年のSolarWinds社へのサプライチェーン攻撃にも関与しているとされており、攻撃の手法の進展を示唆しています。

フィッシングキャンペーンの手法

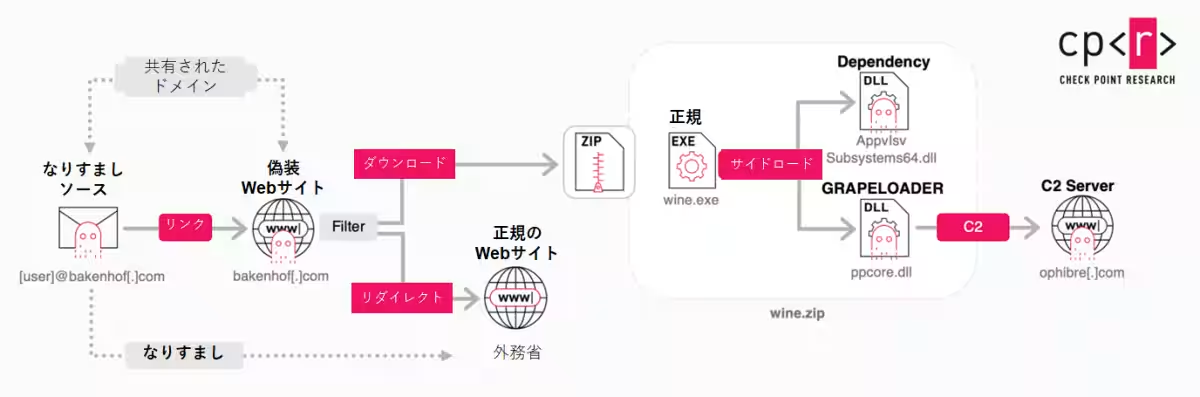

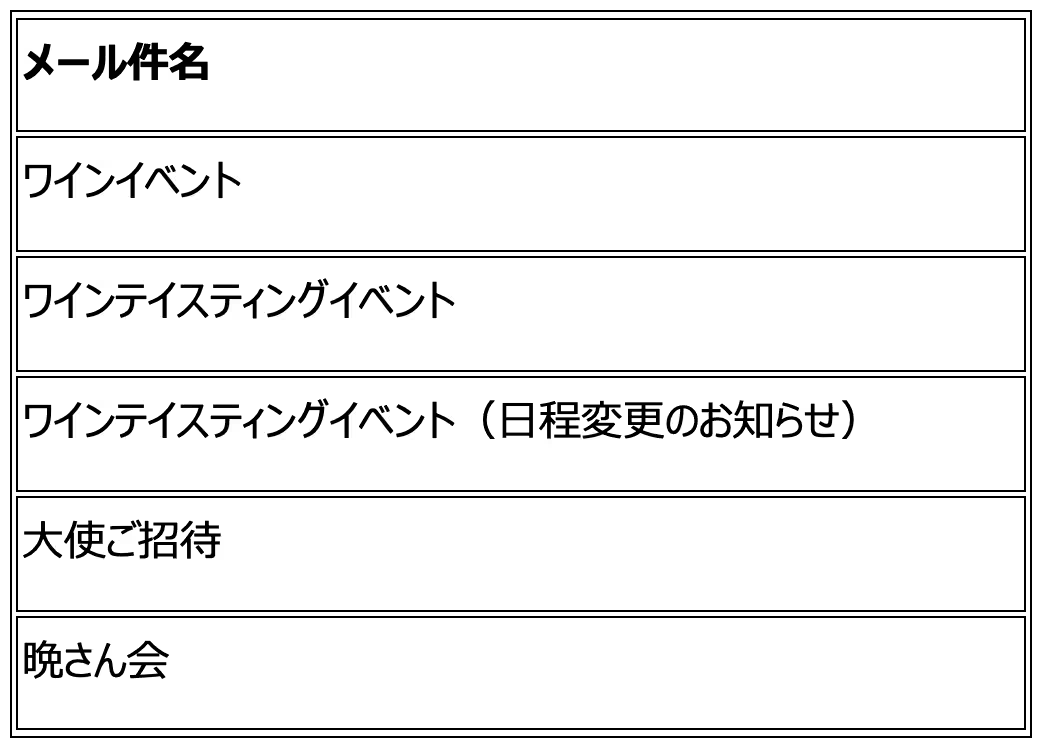

今回の攻撃では、フィッシングメールを用いて対象者にClose Bearの名の通りのワインテイスティングイベントへの招待状が送信されているとの報告があります。これらのメールは、ある主要な欧州国の外務省になりすましており、多くはワインテイスティングのイベントに関連しています。

フィッシングの手口には、Grapeloaderという新たなバックドア型マルウェアやWineloaderの新しい亜種が利用されており、ユーザーが悪意のあるリンクをクリックすることで、これらがダウンロードされる仕組みとなっています。

これにより、攻撃者はネットワークへの侵入を果たすことができ、さらなる攻撃を仕掛ける足掛かりを得るわけです。

攻撃の進化と対応

APT29は、新たな攻撃の形式を採用することで、サイバーセキュリティの状況に適応しています。Grapeloaderの登場は、Wineloaderの新亜種と共に、今後もシステムに対する脅威を増大させることが予想されます。このように、優れたステルス性や検出回避能力を持つマルウェアは、サイバー攻撃の検出と防止に新たな挑戦をもたらします。

結論

最近のAPT29による標的型フィッシング攻撃は、政府機関および外交機関が直面するサイバー脅威の進化を示しています。GrapeloaderやWineloaderといった悪意あるソフトウェアの進化した形態が示すものは、攻撃者の高い適応力です。チェック・ポイントのソリューションは、ネットワークに対する脅威を避けるための重要な対策を提供し続けています。

これからのセキュリティ対策として、チェック・ポイントは未知の脅威を早期発見し、適正な管理を通じて組織を守る役割を果たしています。

さらなる情報

APT29の最新のフィッシングキャンペーンに関する詳しい情報を知りたい方は、チェック・ポイント・リサーチの最新レポートをご覧ください。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。