中東の緊張を背景に中国関連APT「Camaro Dragon」が活動を活発化

中東の情勢とサイバー脅威

最近の中東地域における情勢の緊迫化に伴い、サイバーセキュリティの観点からも重要な動きが見られます。特に、チェック・ポイント・リサーチ(CPR)が報告したところによると、中国に関連するAPTアクター「Camaro Dragon」の活動が活発化していることが確認されています。

中東情勢の変化

中東の不安定な状況は、地域の安全保障や経済に大きな影響を与えるだけでなく、サイバー攻撃のトリガーにもなり得ます。米国の「エピック・フューリー作戦」が開始された直後に、Katarを標的とした活動が増加しました。これにより、攻撃者は戦争や紛争といった情勢の変化を利用して、その攻撃の信ぴょう性を増しています。

Camaro Dragonの活動

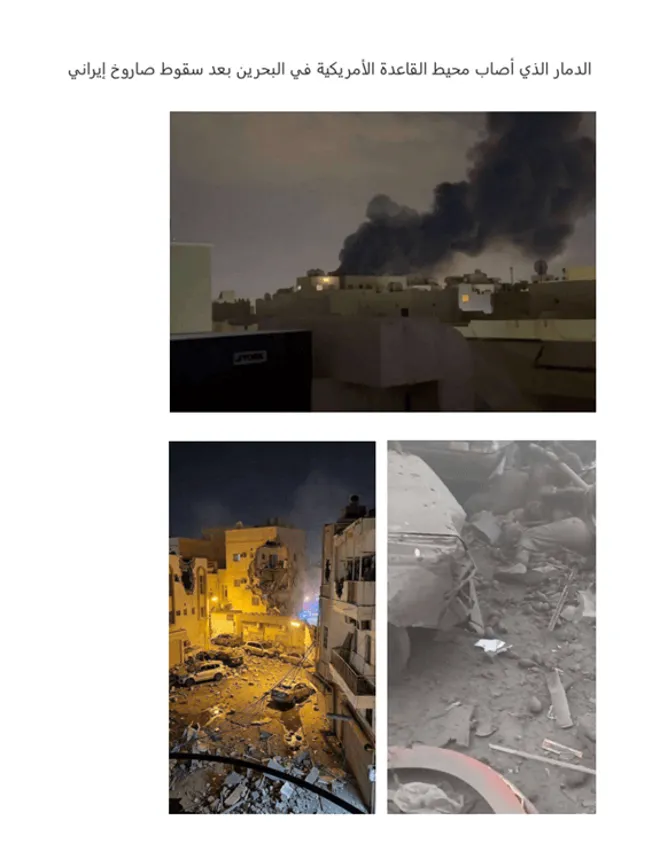

具体的には、「Camaro Dragon」はPlugXというマルウェアの亜種を用い、Katarの組織に対して攻撃を仕掛けています。この攻撃キャンペーンは、バーレーン米軍基地へのミサイル攻撃をテーマにしたルアー詐欺を利用し、関連する正規の情報に埋め込む形で行われました。

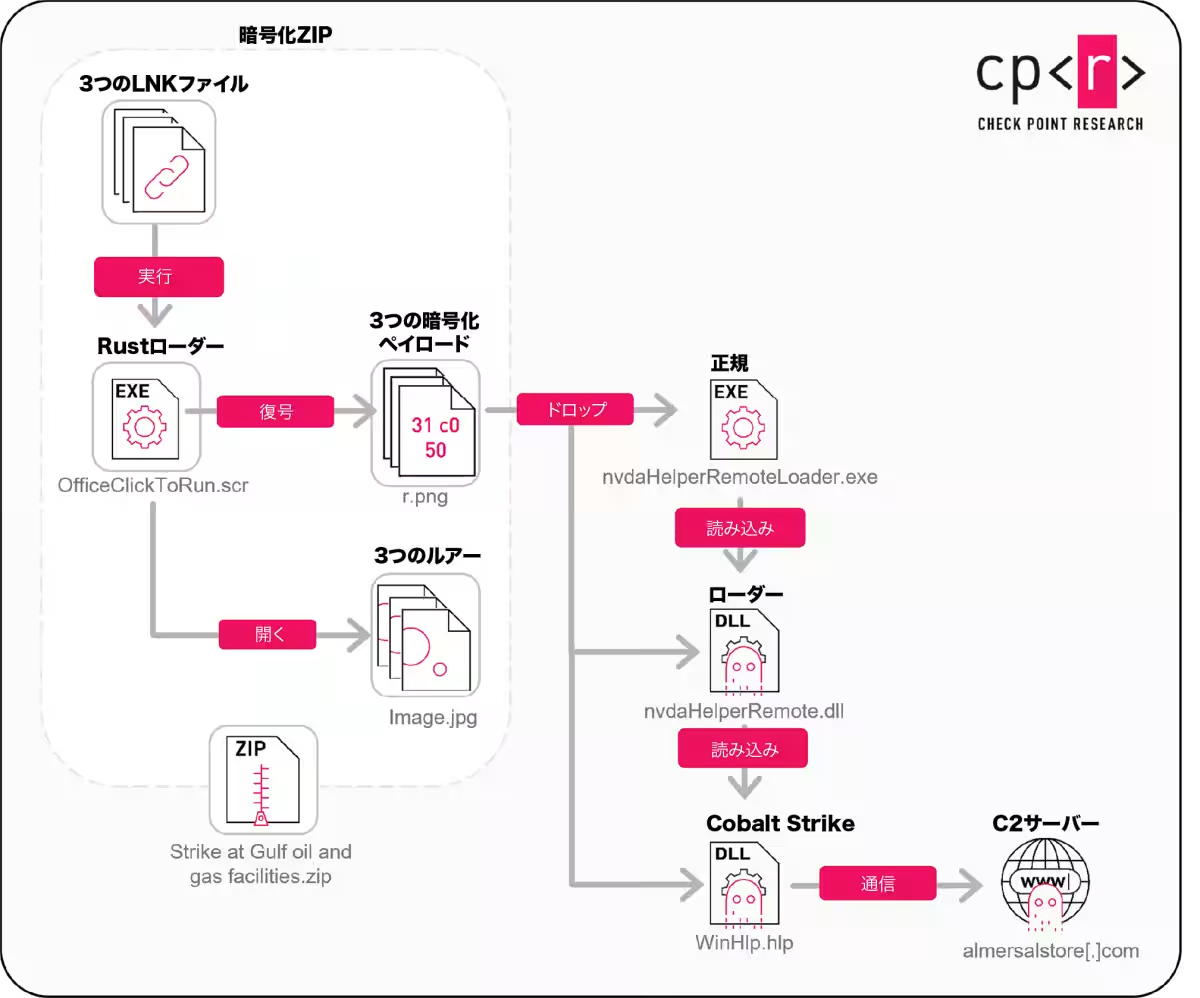

感染チェーンの詳細

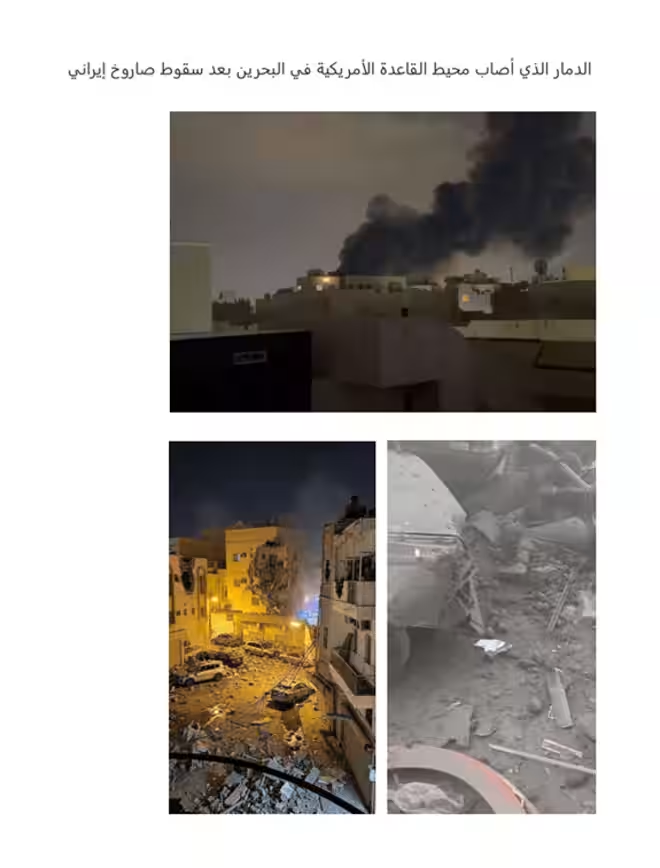

CPRが特定した初期感染チェーンでは、攻撃者はバーレーン米軍基地への攻撃を示すアーカイブファイルを配布し、その中に含まれるLNKファイルが起動されることで、複雑な感染チェーンが始まります。それによりPlugXバックドアが展開し、リモートアクセスやデータ窃取といった機能を実行可能になります。

このPlugXバックドアは、2008年以来中国関連の脅威アクターに利用され続けており、そのモジュール型の設計によって多彩な攻撃手法を実行することが可能です。過去の攻撃キャンペーンからも同様の暗号化キーが確認され、Camaro Dragonの活動が持続的であることが示唆されています。

海外でも確認された手法

興味深いのは、Katarの攻撃キャンペーンで確認された感染ベクトルが、以前にトルコ軍を対象とした攻撃でも利用されていた点です。このことから、このグループが中東全域をターゲットにしていることが明らかです。

その他の攻撃キャンペーン

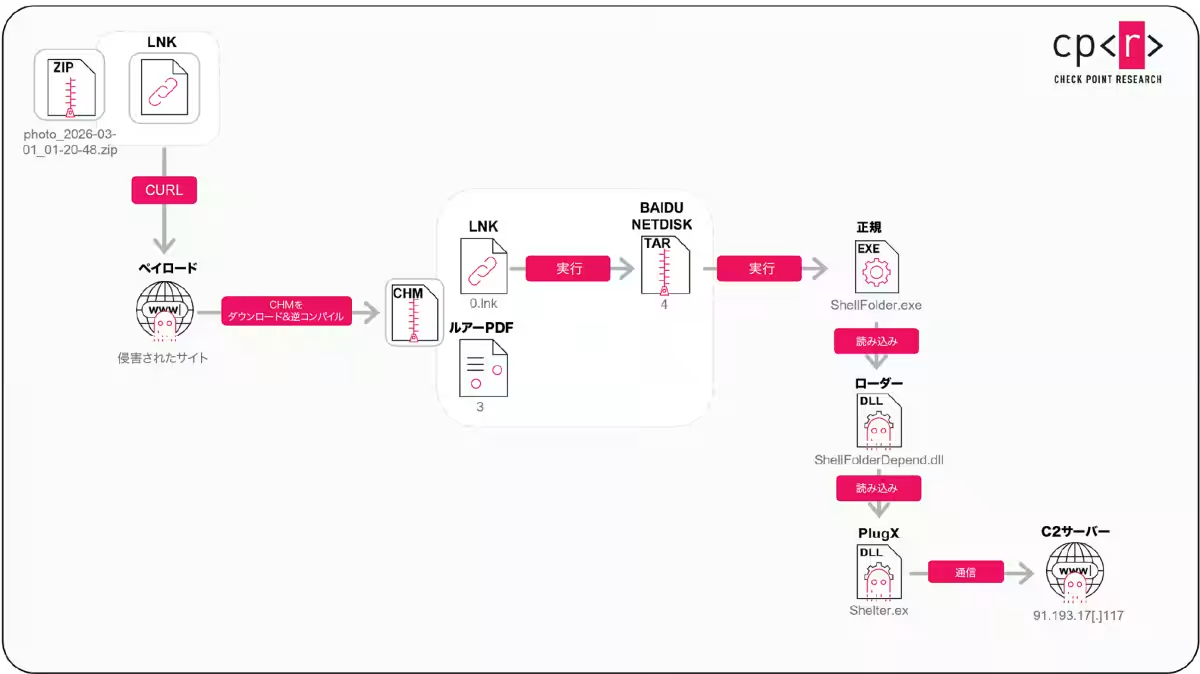

さらに、湾岸地域の石油・ガス施設を狙った別のキャンペーンでもKatarが標的となり、電子メールで配布された悪質なアーカイブファイルが報告されています。この攻撃では、イスラエル政府を装ったAI生成のルアーを使用し、Rust言語によるローダーを展開しました。これにより、悪用されたDLLを通じてCobalt Strikeの最終ペイロードが展開され、新たな侵害の可能性が示唆されています。

展望と警告

これらの活動からわかることは、地域情勢の急変が攻撃の優先順位を再編成させる可能性が高いということです。中東における緊迫した状況に伴い、情報収集の焦点が迅速に移動されることが明らかになってきました。Katarのような地域の中心に位置する国が情報収集のターゲットになることで、地政学的な利害関係が絡む複雑さが増していくことでしょう。これにより、国際的なサイバーセキュリティの強化が求められています。

本記事は、チェック・ポイント・リサーチの報告を基にしていますが、今後も注視が必要な問題であることは間違いありません。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。