イラン関連の脅威アクター「Handala Hack」の攻撃手法と影響の深掘り

Handala Hackの実態とその影響

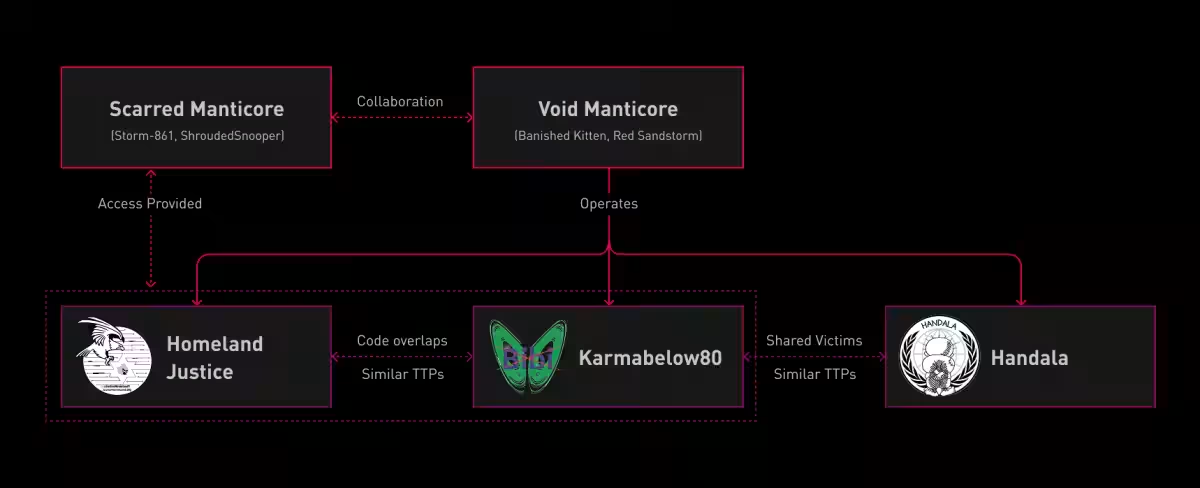

最近、サイバーセキュリティサプライヤーのチェック・ポイント・ソフトウェア・テクノロジーズが、イランに関連する脅威アクター「Handala Hack」についての調査結果を発表しました。この脅威アクターの背後には、イラン情報省に関連するVoid Manticoreというグループがいます。

手口の概要

「Handala Hack」は、特に中東におけるリスクが高まる中で活動を強化しており、ヨーロッパの国々、特にイスラエルとアルバニアを狙った攻撃に注力しています。これにより、彼らは情報を盗むだけでなく、データの破壊を目的とした攻撃も行っています。手法としては、スピーディーで手動による攻撃が主流で、被害者の環境内で迅速に行動し、同時に複数のデータ消去攻撃を実施するという特徴があります。これに新たにAIを取り入れたPowerShellスクリプトなどが使われ、従来の手法からの進化が見られます。

活動の背景

Handala Hackは、しばしば「Homeland Justice」や「Karma」といった他のペルソナとともに活動します。これらのペルソナは、拡大する中東情勢の中で、特にアルバニアを対象にした攻撃が顕著であり、同組織の存在を国際的に知らしめています。最近では、米国の医療技術企業Strykerに対しても攻撃の焦点が当てられています。

攻撃手法の進化

彼らは相変わらず、商業的に入手可能な削除ツールや暗号化ツールを用いた手動型の破壊活動に依存しています。それでも、最近の分析では、彼らの技術的手法には大きな変化は見られず、過去に確立された手法が続けて使われています。しかし、NetBirdを使用したトンネリングなど、新たな技術も取り入れられています。

侵害の初期段階

通信環境についても、VPNアカウントの窃取が主な手法として使われています。また、StarlinkのIPアドレス帯からの攻撃も確認されており、これにより活動の幅が広がっていることが示されています。特に破壊活動の数カ月前には入念に準備が行われ、認証情報の確認が実施されます。

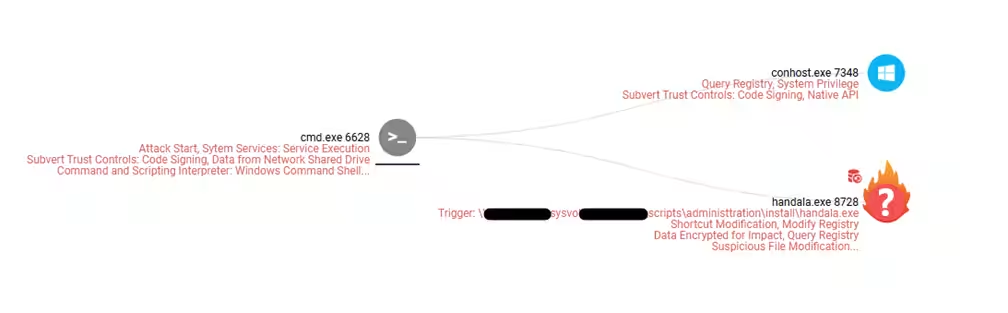

データ消去攻撃の手法

破壊活動では、特定のデータ消去手法が並行して展開されます。「Handala Wiper」やAI支援のPowerShellスクリプトを使用して、システムに大規模な破壊をもたらすことが目的です。このような破壊的な作戦は、多くの場合、侵害環境内での直接的な検証を伴い、最終的には致命的な損失に繋がることが普遍的です。

チェック・ポイントの警告と提言

チェック・ポイントは、Handala Hackに関する報告を通じて、企業や組織にセキュリティ強化の重要性を訴えています。多要素認証(MFA)の導入、侵害された認証情報の使用に対する警戒、RDPアクセスの厳格化などがその文脈で提言されています。これにより、今後の攻撃からの防御を強化することが求められています。

まとめ

Handala Hackは、イランの脅威アクターの一部であり、その影響力は国際的に拡大しています。企業や組織は、今後もこれらの攻撃に対して慎重に備え、効果的なサイバーセキュリティ対策を講じる必要があります。最新の脅威情報を常にアップデートしつつ、未来のサイバー脅威に立ち向かうことが重要です。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。