2026年第1四半期のランサムウェア活動レポート:攻撃の集約化が進展

2026年第1四半期、ランサムウェアの動向を探る

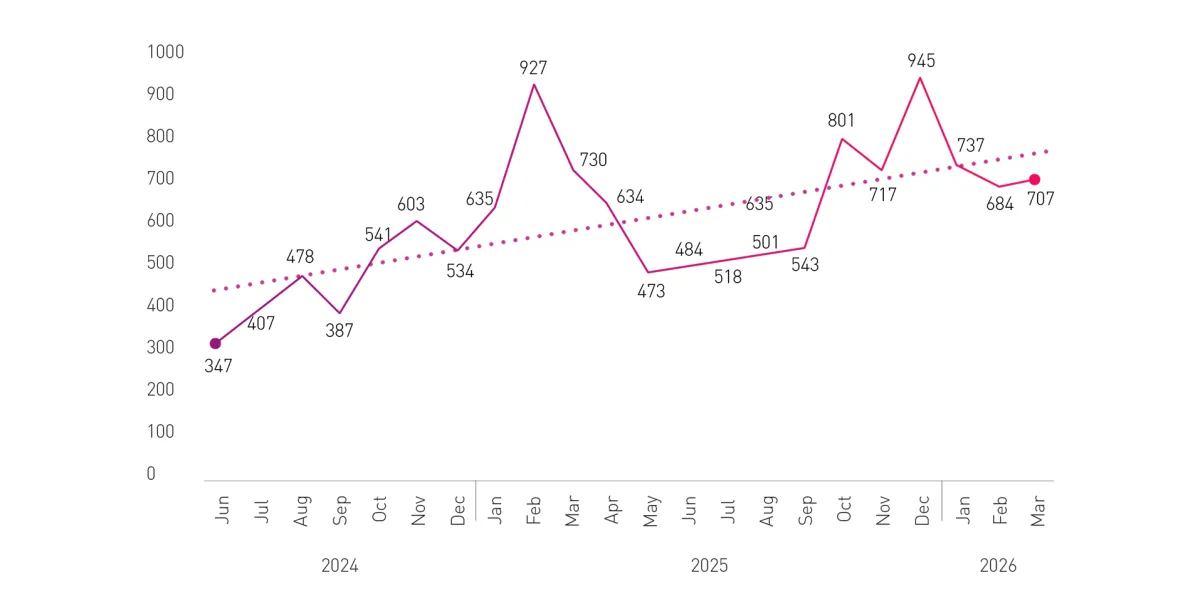

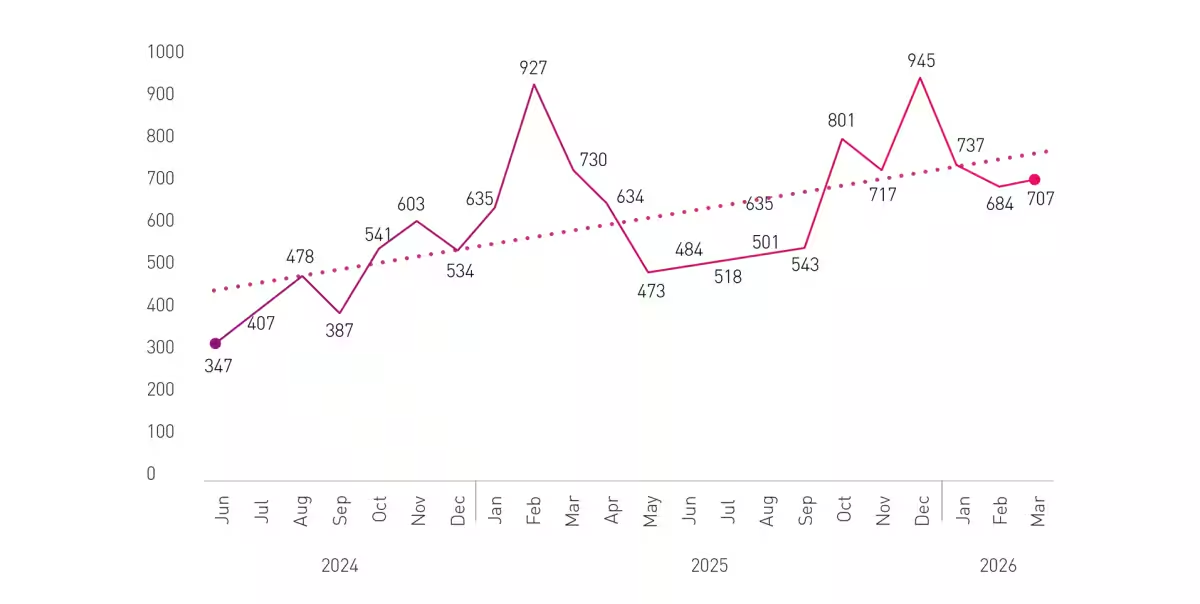

チェック・ポイント・ソフトウェア・テクノロジーズ(Check Point Software Technologies Ltd.)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(CPR)が発表した2026年第1四半期のランサムウェアレポートによると、同四半期のランサムウェアの活動は過去最高水準を維持しています。特に、活動の集約化が進んでいることが顕著で、主要なランサムウェアグループの数が減少する一方で、攻撃者の能力は向上し、個々の攻撃からの潜在的な影響が増大しています。

ランサムウェアの現状

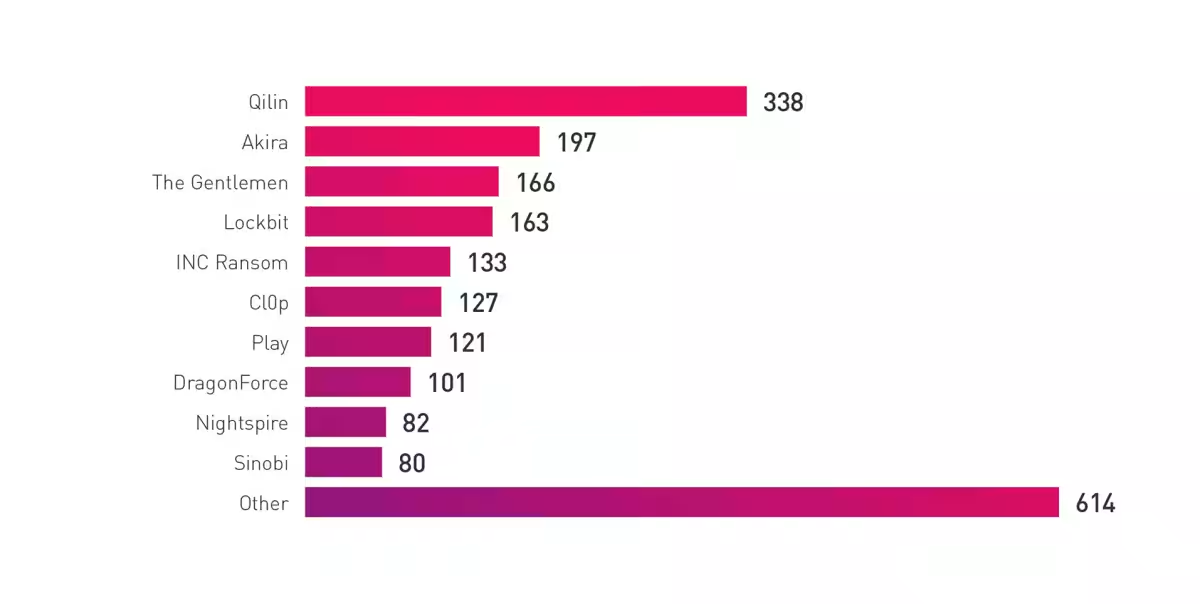

2026年1月から3月にかけて、2,122組織がランサムウェアによる攻撃を受け、その被害のうち71%が上位10のランサムウェアグループによるものでした。この数値は、2025年のエコシステムの分散化がもたらした影響から大きな変わりを見せています。特に、Qilinというグループが3四半期連続で最も活発であり、今回338件の被害に関与したことは注目に値します。

また、2026年第1四半期には、The Gentlemenグループが166件という急成長を遂げ、まさに新興勢力の台頭を図っています。一方で、LockBitグループは過去の摘発を経て再び活動を再開し、163件の被害を出しています。これらの事例は、法執行機関による摘発が一時的に活動を鈍化させるものの、完全な排除には至らないことを示しています。

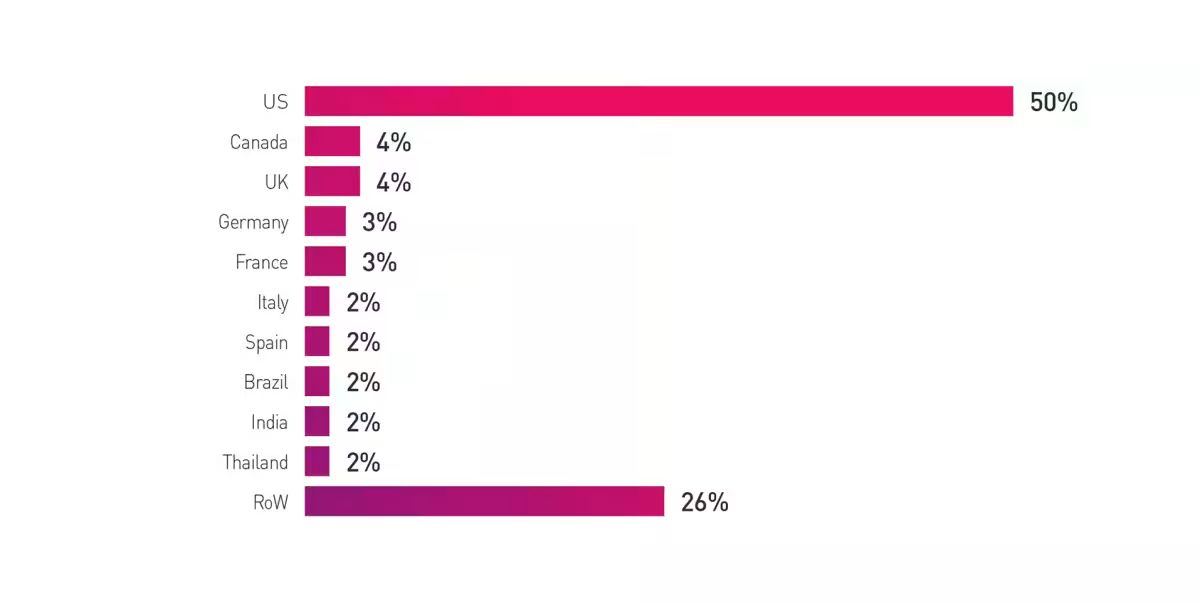

アメリカ合衆国の中心的な影響

ランサムウェア攻撃の約49.6%はアメリカ国内で発生しており、引き続き被害の中心地となっています。したがって、多くの攻撃者が米国の組織をターゲットにしていることが分かります。この状況を背景に、米国の組織が受けているリスクはますます高まっています。データ漏えいサイト(DLS)に公開されたデータは、ランサムウェアが一過性の脅威ではなく、持続的に警戒が必要な状態であることを裏付けています。

攻撃の戦略の変化

最近の調査によると、ランサムウェア攻撃の標的として「アクセス可能性」が重視される傾向があります。過去には業界の重要性や価値が重視されていましたが、今や攻撃者は既に侵入経路が確保されている組織を狙うようになっています。この「アクセス可能性重視」の状況によって、従来では収益性が低いとされていた業界も新たな標的となる可能性が高まっています。脆弱なシステムや未対応の環境は、いつ攻撃されても不思議ではない状況にあります。

今後の対応

チェック・ポイントの脅威インテリジェンスグループのセルゲイ・シュキエビチは、「2026年のランサムウェア情勢は、もはや単なる数の問題ではなく、集中化と加速の傾向が強まっている」と述べています。彼は、攻撃者のライフサイクルがAI技術によって急速に短縮されているため、企業にとって初期アクセスの獲得を防ぐための手立てが重要であると語ります。現実的には、従来の事後対応から抜け出し、アクセス管理やネットワーク制御を強化する必要性が高まっているのです。

このように、ランサムウェアの脅威は依然として根強く、企業にとってこれまで以上に大きな課題となり続けるでしょう。危険因子の理解と早急な対応策が求められる中、今後も注意深く対策を講じていく必要があります。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。