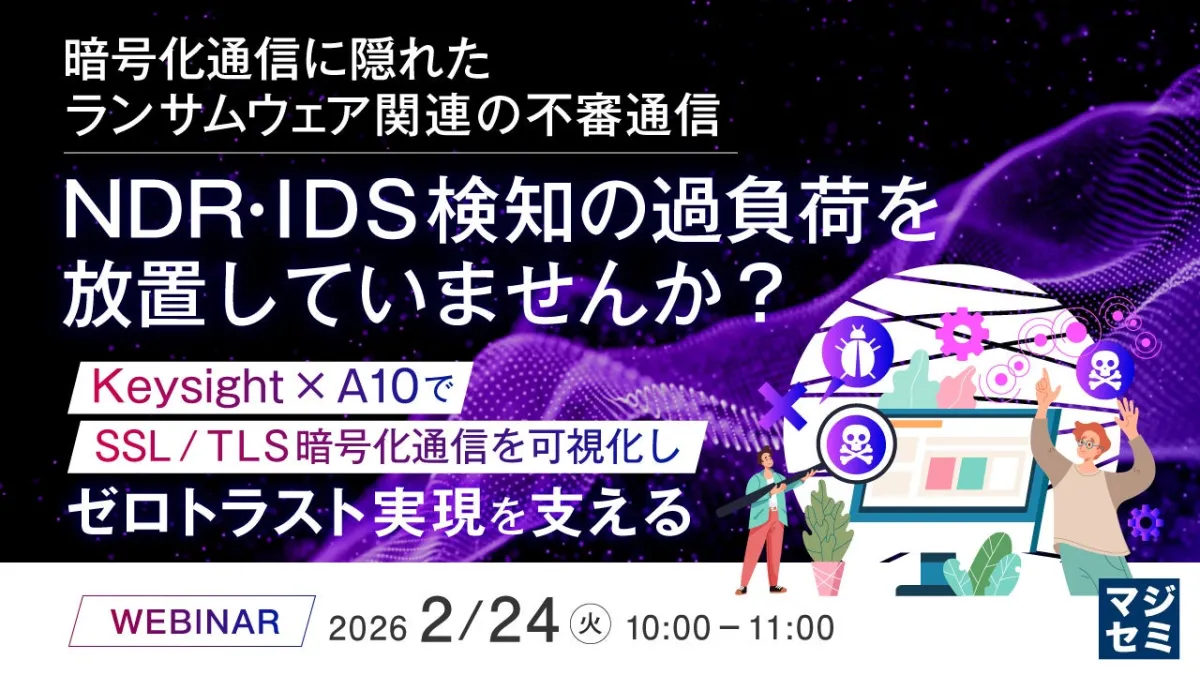

暗号化通信体制の現状と対策を論じるウェビナー開催のご案内

ウェビナーのご案内:暗号化通信の実践とセキュリティ

近年、インターネット上での通信は急速に暗号化が進んでおり、HTTPSやVPN、クラウド接続などが普及しています。しかし、この暗号化通信はネットワークセキュリティツール、特にNDR(ネットワーク検知・応答)やIDS(侵入検知システム)の運用において、見えないリスクを抱えています。本ウェビナーでは、暗号化通信がもたらす問題点と、その対策を紹介します。

暗号化通信の普及が招く課題

暗号化された通信増加に伴い、NDRやIDSが「見える通信」と「見えない通信」を選別できる能力が乖離しています。これにより、セキュリティツールへの負荷が高まり、通信の解析が遅延するリスクが生じ、攻撃者の不審な行動を見逃す危険性が増しています。特にランサムウェアや悪意のあるC2通信は、暗号化により検出が難しくなっています。

このような状況下では、最初のステップとして、ネットワーク側でトラフィックを適切に前処理することが重要です。これにより、本当に検出すべき通信を選別し、ツールに送り込むことが可能になります。ここでポイントとなるのは、ゼロトラストアーキテクチャを実現するための、ユーザーや端末、アプリケーションの活動を可視化することです。

NDRやIDSの運用課題

多くの組織では、NDRやIDSを導入した結果、アラートの数が予想を上回ることが少なくありません。特に暗号化通信の増加により、どの通信を復号すべきか、どこまで可視化するかの判断が難しくなり、結果的に全トラフィックを検知エンジンに流し込む形になってしまうのです。これでは、NDRやIDSの処理能力が限界に達し、必要な通信の検出が遅れることがあります。

さらに、運用チームがアラートへの対応に追われ、本質的な脅威分析やリスク評価に時間が取れなくなっています。こうした現状は、施策への投資効果を十分に発揮できない要因となっています。また、暗号化通信の復号においては、プライバシーや法的リスクへの配慮も必要です。これにより、復号を行う場所や管理者の設計に対して悩みが生じています。

効果的な対策をウェビナーで紹介します

本ウェビナーでは、キーサイト・テクノロジーとA10ネットワークスが手を組み、暗号化通信をネットワーク層で適切に前処理し、NDRやIDSに「検知すべき通信のみを振り分ける」アーキテクチャを紹介します。

このプロセスでは、A10のソリューションを使用してSSL/TLS通信を復号し、キーサイトのTAP/パケットブローカーによって復号後のデータを取得・整流・配布します。さらに、バイパススイッチを組み合わせることにより、復号装置やモニタリング機器に障害が発生した場合でも通信を迂回させます。

これにより、通信の高可用性と信頼性を確保しつつ、重複するパケットの削除やトラフィックの選別、負荷分散が実現できます。また、復号対象の選定基準やプライバシー保護の方針、設計および運用支援の要点を具体的な構成例を交えて詳しく解説します。

主催・共催

- - キーサイト・テクノロジー株式会社

- - A10ネットワークス株式会社

- - SCSK株式会社

協力

- - 株式会社オープンソース活用研究所

- - マジセミ株式会社

ウェビナーへの参加ご希望の方は、以下のリンクからお申し込みください。参加者の役に立つ内容を提供することを目指しています。過去のセミナー資料や他の募集中のセミナー情報もご覧いただけます。

会社情報

- 会社名

- マジセミ株式会社

- 住所

- 東京都港区海岸一丁目2-20汐留ビルディング3階

- 電話番号

- 03-6721-8548

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。