PDFを利用した巧妙なサイバー攻撃の実態と防御策とは

PDFを利用した巧妙なサイバー攻撃の実態

近年、サイバー攻撃の手法としてPDFが悪用されるケースが増えています。チェック・ポイント・ソフトウェア・テクノロジーズの脅威インテリジェンス部門、チェック・ポイント・リサーチ(CPR)が発表した最新の調査によると、この傾向は特に顕著であり、企業にとってますます深刻な脅威となっています。

PDFの武器化

PDFは、セキュリティ上の脆弱性を悪用されることがある一方で、その簡便さや信頼性から、多くの企業がビジネスコミュニケーションに使用しています。昨年、世界中で4000億ものPDFファイルが開封され、87%の企業がその形式を標準としています。この普及度から、PDFはサイバー犯罪者にとって魅力的な攻撃対象となっています。

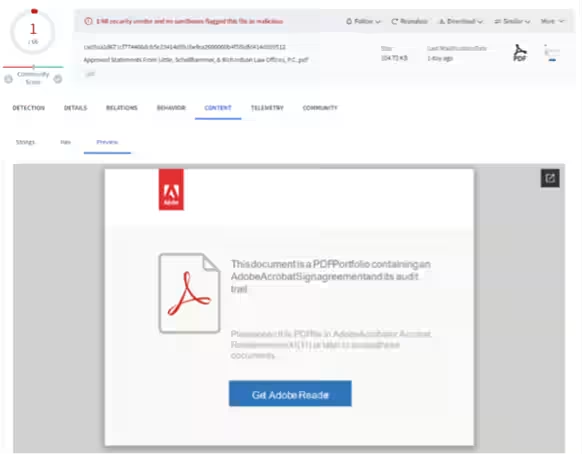

特に、攻撃者はPDFを利用したソーシャルエンジニアリングを駆使し、巧妙かつ巧みに対策を回避しています。具体的には、PDFリーダーの脆弱性を突く攻撃や、埋め込まれたJavaScriptを利用した手法から、検出を難しくする方法へと進化しています。攻撃手法の68%は、電子メールを経由して配信されていることがCPRの調査で明らかになっています。

PDF攻撃の仕組み

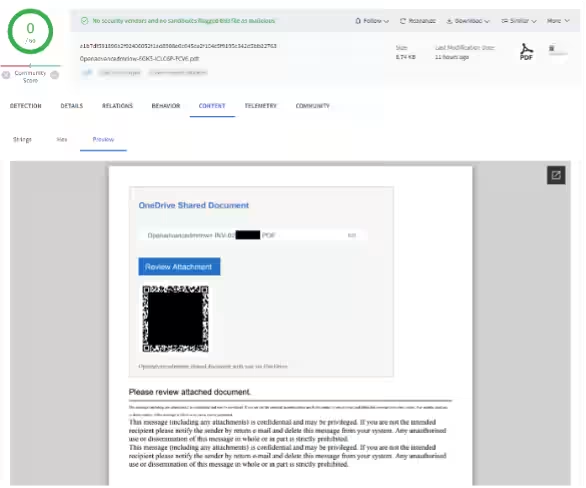

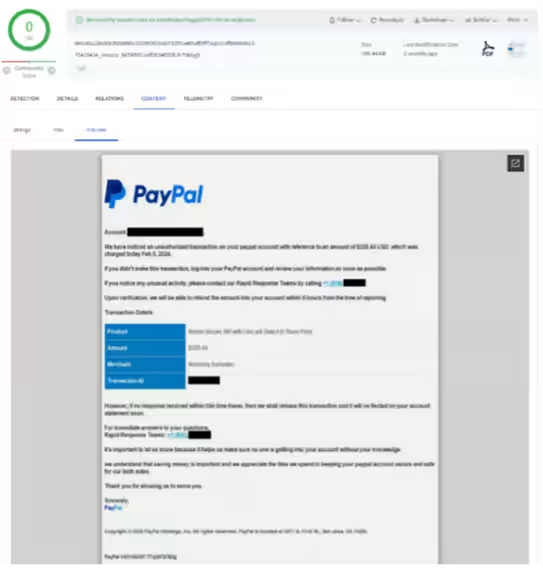

攻撃者は、PDFファイルに悪意のあるリンクを埋め込む手法を多く用います。これらのリンクは、信頼できるブランドの画像や文章を利用して、ユーザーに無害に見せかける仕掛けがされています。こうした巧妙さにより、従来のセキュリティシステムでは検出が難しくなります。また、人間の判断によるリンクのクリックが必要となるため、サンドボックスや他の自動検出システムでは対策が効果を薄くします。

さらに、攻撃者は無害なリダイレクトサービスを利用して、実際のリンク先を隠すことで検出回避を狙います。また、QRコードをPDFに埋め込んでユーザーにスマートフォンで読み取るよう促す手法もあります。これによって、従来のセキュリティ対策が無効化されるのです。

防御策の重要性

チェック・ポイントのThreat Emulation技術は、こうした悪意ある攻撃をリアルタイムで検知し、未然に防ぐための役割を果たします。企業は攻撃が実行される前に効果的にブロックすることが求められます。PDFを用いた攻撃から身を守るためには、以下の対策が有効です。

1. 送信者を確認する: PDFが正規のものであっても、必ず送信元のメールアドレスを再確認してください。これにより、なりすましを防ぐことができます。

2. 添付ファイルに注意する: 予期せぬPDFファイルにリンクが含まれている場合は特に警戒が必要です。

3. リンクの確認: PDF内のリンクをクリックする際には、予めマウスポインタを乗せてURLを確認しましょう。

4. PDFビューアのセキュリティを強化: 最新のPDFリーダーを使用し、できるだけJavaScript機能を無効にしてセキュリティを強化します。

5. システムを最新に保つ: OSやセキュリティソフトウェアは定期的に更新することが重要です。

まとめ

PDFを悪用したサイバー攻撃の巧妙化は、企業にとって見えない脅威が迫っていることを意味します。チェック・ポイント・リサーチが提供する脅威情報に基づく対策を講じ、企業のセキュリティを確保することが求められます。今後も攻撃手法の進化を見据えながら、社内のセキュリティ教育を徹底し、警戒を緩めないことが重要です。企業がセキュリティ意識を高めることが、PDFを利用する際の安全な利用環境を確立する第一歩となります。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。