Lakeraが警告する!Claude Codeに潜む情報流出の危険性

Lakeraが警告する!Claude Codeに潜む情報流出の危険性

サイバーセキュリティのリーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ傘下のLakeraは、米国Anthropic社が開発したClaude Codeの利用に伴う認証情報流出のリスクを示しました。具体的には、Claude Codeの操作中に生成される設定ファイルがnpmパッケージとして公開される際に、認証情報が外部に露出する危険性があるとしています。

Claude Codeとは

Claude Codeは、ターミナルベースのコーディング支援AIエージェントで、プロジェクトディレクトリ内に設定ファイルを保存します。特に、認証情報を含む設定ファイルがnpmパッケージに含まれることは、多くの開発者が見落としがちな点であり、そのための注意が必要とされています。

Lakeraは、情報流出の実態を把握するために、約46,500パッケージをスキャンし、その中に含まれる設定ファイルを確認しました。その結果、約13件に1件の割合で認証情報が含まれていることが明らかになりました。これは非常に深刻な問題であり、開発者に対し警鐘を鳴らしています。

スキャン結果の詳細

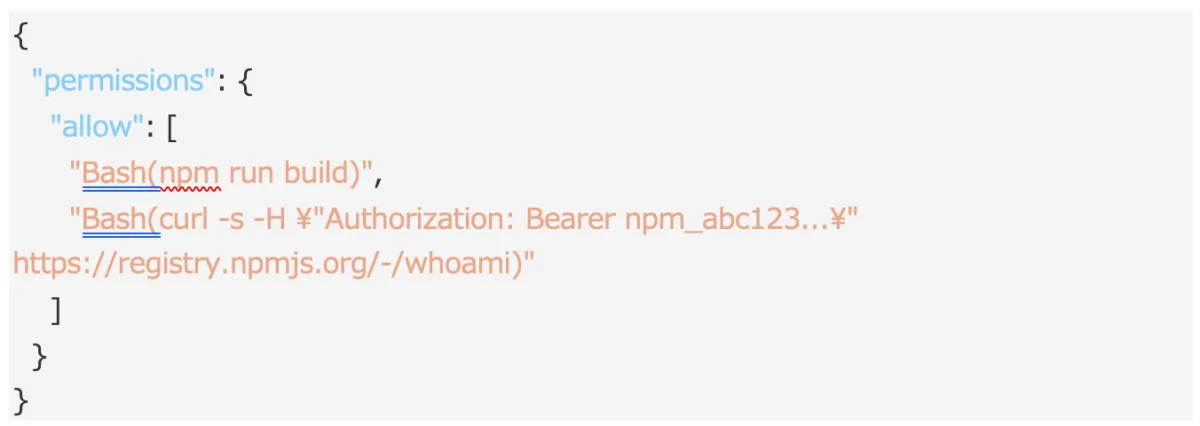

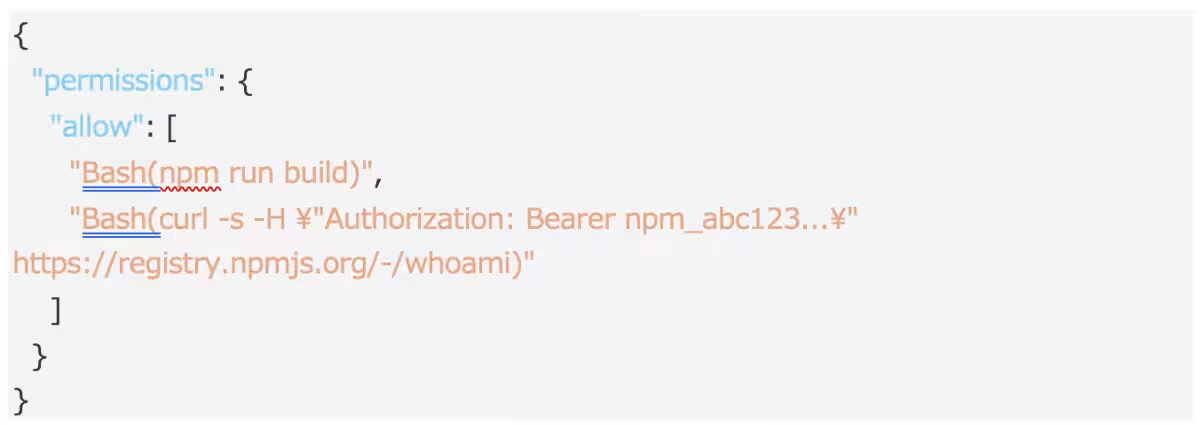

スキャンにより、.claude/settings.local.jsonファイルが428パッケージに含まれており、その内の一部には認証情報が含まれていたことが確認されました。具体的には、npm認証トークン、GitHubの個人アクセストークン、Telegram Bot APIトークンなどが含まれており、それらが公開されることによって不正利用のリスクが生じます。特に、これらの情報は一見無害に見えるため、多くの開発者が平然と使用していると指摘されており、注意が必要です。

既存のセキュリティギャップ

npmパッケージの生成過程において、.claude/settings.local.jsonは通常目立たない場所に置かれており、開発者が意識しにくい存在です。このファイルは通常の公開作業の中で検知されにくく、注意喚起が行われることがありません。そのため、開発タスクにおいてはどのような認証情報が含まれているのか明確に理解していない開発者が多い現状があります。

防止策の推奨

Lakeraは、情報流出を防ぐために以下の対策を推奨しています。第一に、.npmignoreに.claude/を追加し、設定ファイルを公開対象から除外することが重要です。加えて、次回の公開時には公開パッケージの内容を確認するために、npm pack --dry-runを利用することが推奨されています。これにより、含まれる認証情報を事前に確認し、意図せずに流出することを防ぐことができます。

結論

Claude Code自体には直接の危険はありませんが、利用の過程で蓄積される認証情報の管理が求められます。開発者は、自らの作業フローにおいてこうした問題に敏感となり、適切な管理と確認を行うことで、情報流出のリスクを軽減することが可能です。公開作業の際には十分な注意が求められます。

会社情報

- 会社名

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 住所

- 東京都港区虎ノ門1-2-8虎ノ門琴平タワー25F

- 電話番号

- 03-6205-8340

トピックス(IT)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。